Definizione di sicurezza perimetrale

Varie / / July 04, 2021

Di Guillem Alsina González, nell'Apr. 2017

È molto facile parlarne Sicurezza informatica in termini vaghi e generali, ma difficile trovare persone senza formazione professionale nel in soggetto che padroneggiano il gergo e conoscano i concetti dietro le parole del gergo.

È molto facile parlarne Sicurezza informatica in termini vaghi e generali, ma difficile trovare persone senza formazione professionale nel in soggetto che padroneggiano il gergo e conoscano i concetti dietro le parole del gergo.

È il caso di sicurezza perimetro di una rete informatica, poiché se chiedi agli utenti, pochissimi o nessuno sapranno come definire di cosa si tratta, e se la rete ce l'ha o non ce l'ha.

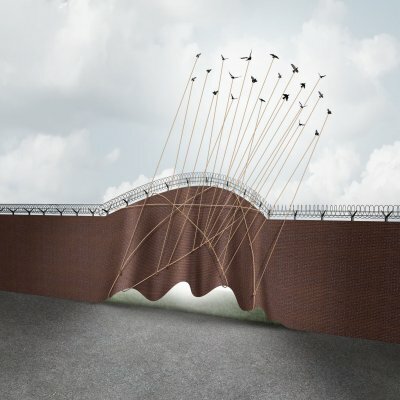

In effetti il nome è abbastanza intuitivo del concetto che nasconde, e se facciamo un parallelo con la sicurezza fisica di un edificio, la sicurezza perimetro protegge i bordi della rete locale dai pericoli che possono derivare da altre reti alle quali può essere interconnessa, in genere, Internet

La gente dice che Internet è una rete di reti non invano, poiché si connette a un'infinità di reti locali. E queste connessioni vengono effettuate tramite un gateway, di solito a router

Ad esempio, nella nostra casa abbiamo una rete locale configurata, poiché i nostri dispositivi si collegano al router, come il

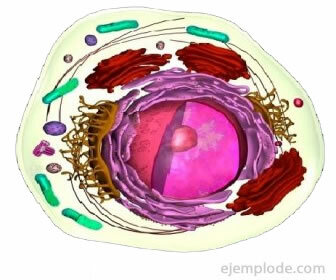

smartphone e il computer, e da questo dispositivo esce un cavo, che è quello che porta il segnale Internet. Pertanto, uniamo due diverse reti che consentono il passaggio di informazioni tra l'una e l'altra.Se lui router o interruttore lascia passare solo le informazioni da un luogo all'altro e non prevede integrazioni in termini di servizi di sicurezza, dovremo occuparci della prevenzione contagio di virus informatici e attacchi di malware in ciascuno dei terminali collegati, mentre se stabiliamo misure nel dispositivo che fa da “ponte” tra le reti (quindi il perimetro della nostra rete locale), avremo creato una zona sicura di porte per al chiuso.

Se creiamo uno spazio sicuro tra la rete interna ed esterna, si chiama zona demilitarizzata

e consente il passaggio di informazioni in entrata dalla rete locale e da Internet, ma l'invio di informazioni è consentito solo a Internet, proteggendo così la rete locale dall'isolamento.

Ciò che è consuetudine localizzare in queste zone demilitarizzate sono i server in grado di eseguire attività e servizi richiesti da Internet, come il e-mail o server web.

Tra gli elementi di sicurezza che ci consentono di definire la sicurezza perimetrale e una zona demilitarizzata, abbiamo il firewall, che ci permette di bloccare le richieste che raggiungono servizi che non vogliamo, il passerelle antivirus, reti private virtuali (VPN) e miele.

Tra gli elementi di sicurezza che ci consentono di definire la sicurezza perimetrale e una zona demilitarizzata, abbiamo il firewall, che ci permette di bloccare le richieste che raggiungono servizi che non vogliamo, il passerelle antivirus, reti private virtuali (VPN) e miele.

Questi ultimi dispositivi sono una “trappola” che permette di distrarre un intruso dai veri sistemi informatici dell'azienda o dell'organizzazione.

Di fronte al dilemma di dover proteggere più e diversi dispositivi connessi alla rete locale, possiamo utilizzare a approccio centralizzato, difendendo un gateway dietro il quale sono parapetti i vari terminali collegati alla rete Locale.

Foto: Fotolia - Peter Jurik / Freshidea

Argomenti sulla sicurezza perimetrale